蝙蝠学长化身权限供应者

起因

我在和邱先生打电话,因为我要部署起床战争的反作弊更新, 同时催促邱先生写Bedwars 2.0。看似平平无奇,但通话即将结束时, 我发现Remaift服务器的起床战争大厅有NPC会执行LuckPerms(权限插件)指令。 由于我弄了这么多年的Minecraft服务器,立刻警觉起来。经过调查发现,这果然是一个提权后门。

具体内容

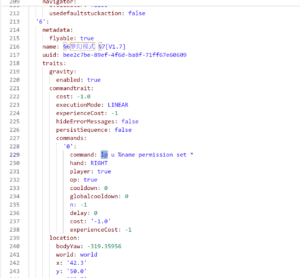

其执行指令:

![]()

只可惜提权者似乎输错了指令,或者由于其他尚未可知的原因,这条指令存在问题。 正确的指令应该是lp u permission set *,-o是以OP身份执行,-p是玩家身份执行。 如果他把执行方式改为后台执行,那么他将轻而易举地获得Remiaft服务器的最高权限。 不过也没关系,这个漏洞是很多年前的,目前Remiaft早就已经解决了这些问题。

调查结果

我还进行了其他调查,比如说这个NPC其实来自网易我的世界,就是Remiaft的网易版FSCLAN。

这个UUID是邱先生的网易魔改版

结论与建议

幸亏之前有过提权经验。Remiaft对权限的管理其实比较严格,通常情况下, 就算有了*也不会对服务器造成特别大的影响, 加上阿里云的备份,问题其实不大。

题外话

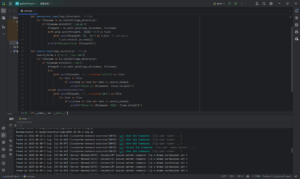

我还特意通过ChatGPT写了个Python脚本用于查询日志。但由于历史悠久, 并没有找到更早的日志来查找是谁这么干的。

Comments | NOTHING